11 sinais de hackear seu computador ou smartphone

De Tecnologia / / December 19, 2019

1. débito inexplicável

A primeira coisa que pode fazer você pensar sobre um possível roubo - é a retirada repentina de fundos para que você não tem nenhum relacionamento. Este é um sinal claro de que os fraudadores podem ter acesso a informações sobre o seu cartão ou "seqüestrado" um relato de um dos serviços de pagamento utilizados por você.

Se o saldo de fundos está sempre à mão, você vai notar atividade suspeita rapidamente. Se você raramente verificar a pontuação e você nem sequer notificação conectado via SMS ou e-mail, é hora de fazê-lo.

As mensagens com os códigos para confirmar as compras, que você, é claro, não cometem, ignorar, também, é absolutamente impossível. Independentemente de saber se o remetente é conhecido por você ou não, você deve imediatamente bloquear o cartão e ir para o banco.

2. o funcionamento do dispositivo retardando

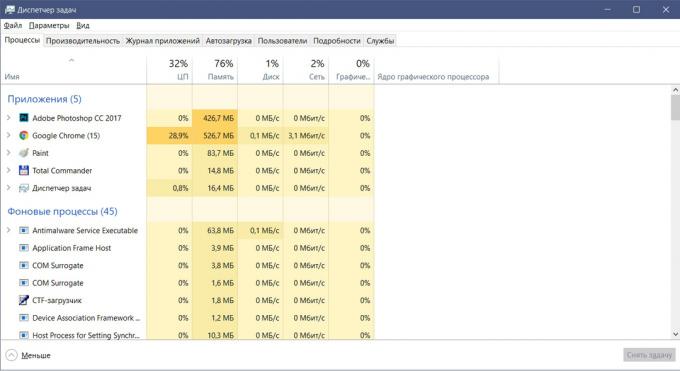

Trabalho a esgueirar-se em seu computador ou malware smartphones pode exigir poder de computação de alta. Portanto, se você notar uma diminuição no desempenho, que é uma significativa, inesperada e longo prazo - deve verificar imediatamente o dispositivo em busca de vírus e limitar este período qualquer rede Atividade. Se uma ameaça foi encontrada, possivelmente retardando a razão

está em outro lugar.3. Desativar ou interrupções no trabalho de software de segurança

Se rastejou malware e teve tempo para crescer raízes, é possível que ele vai tentar desligar ou isolar todos os remédios perigosos para ele. Razão para soar o alarme - incapacitante involuntário antivirus ou a incapacidade de iniciar uma verificação de computador sob demanda. Evitar tal situação irá permitir a actualização constante das bases de dados antivírus e download de aplicativos somente de fontes confiáveis.

4. Alterar configurações de software ou navegador sem a sua participação

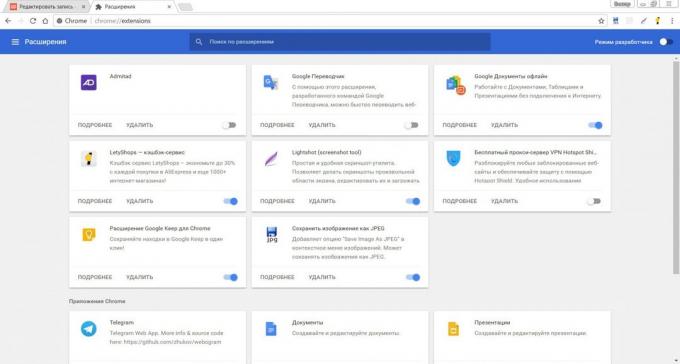

Se a proteção do seu dispositivo perdido pelo menos um programa malicioso, logo em seguida, eles podem se tornar muito maior. Entrincheirados sobre as ameaças de PC pode iniciar o download de ferramentas maliciosas adicionais que podem ser apresentados como software adicional e extensões baseadas no navegador.

Verifique o software está ativo no momento do seu computador, você pode usar o "Gerenciador de Tarefas" no Windows (causa a combinação de teclas Ctrl + Alt + Del) e "Sistema de Monitorização" na MacOS (ver a lista de "Utilities" ou "Programa"). Você precisa abrir uma lista de todas as extensões e de uma forma semelhante ao check-in do navegador que está instalado e ele vai começar automaticamente.

5. Aumentar o número de pop-ups

Através de um navegador, e alguns outros aplicativos de malware pode bombardeá-lo com pop-ups sobre a necessidade de realizar uma verificação do computador ou testar as credenciais de login. Estas janelas muitas vezes parecem muito autêntica e não levantar suspeitas, mas se eles começaram a aparecer com mais frequência do que nunca, é uma ocasião para refletir.

Agora os navegadores modernos e sistemas operacionais geralmente fazem um excelente trabalho com vsplyvashkami chato, mas a probabilidade de que o iniciador do show a próxima janela ou banner é chegar o malware PC, ainda lá.

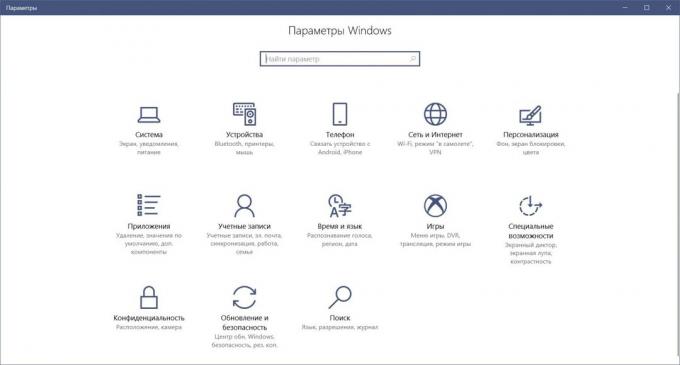

6. Altera nas definições do sistema

As aplicações maliciosas podem mudar completamente, e configurações do sistema. Um exemplo clássico - esta mudança página inicial do seu navegador ou mecanismo de busca. Vendo uma página completamente nova e ainda bastante duvidosa ao carregar o mesmo Chrome ou Firefox, siga os links nele, é claro, não é necessário.

Especialmente de perto para assistir os pedidos para alterar configurações do sistema, e a emissão de licenças para novos programas. Este último é muito importante no caso de smartphones, onde, aparentemente, as aplicações elementares podem exigir uma lista de direitos de acesso nas entranhas do gadget.

7. Atividade dispositivo descontrolada

Se você sente às vezes que seu computador ou telefone inteligente vive sua própria vida, é provável que eles são alguém consegue remotamente. Isto é feito através da aplicação backdoor que você pode baixar em conjunto com o conteúdo recém-baixado.

Este acesso remoto pode ser rastreado no dispositivo de saída involuntária do modo de suspensão, a atividade de disco rígido em um momento repentino de PCs ociosos e até mesmo em movimento espontâneo cursor do mouse. hacks Felizmente, nos últimos anos, de modo descarado são extremamente raros, especialmente se você estiver usando apenas software licenciado.

8. desligamento repentino e reiniciar

Além disso a actividade no sistema, o malware pode causar um desligamento repentino ou reinicializar o dispositivo. Isso pode muito bem falar de controle parcial sobre PC e tentativas de desestabilizar o sistema.

Pânico aqui custa apenas quando tal desconexão frequente e pré-requisitos para que não fosse: você não sobrecarregar os PCs exigentes jogos e aquecimento controle. Nestes casos, mais uma vez, vale a pena verificar os processos ativos no "Task Manager" e, em particular, o autorun.

9. O envio de mensagens sem o seu conhecimento

No caso do acesso aos seus atacantes e-mail tentar espalhar seus tentáculos na medida do possível. Spam em seu nome - a primeira coisa que você deve prestar atenção. verificar diariamente não só novos e-mails, mas pasta de mensagens também enviou. Percebendo algo suspeito, pressa para a mudança senha Por conta disso, e fazê-lo melhor através de outro dispositivo.

10. atividade online suspeito

Você pode se tornar uma fonte de spams não somente em e-mail, mas também nas redes sociais. E geralmente o envio de mensagens de atacantes não estão limitados. Se for, por exemplo, Twitter, conta hackeada poderia dizer um monte de novas subscrições e comentários sob falsas mensagens. E o problema é que tudo isso pode ser encontrado apenas depois de algum tempo que a sua conta já foi utilizado ao máximo.

Para se proteger contra isso só é possível por meio de vigilância, ou seja, a verificação periódica das principais atividades em cada rede. Em caso de detecção de mensagens suspeitas e comentários que você não poderia mesmo deixar bêbado, certifique-se de alterar sua senha usando isso para outros dispositivos.

11. Recusa de acesso às suas contas

Se a autorização em qualquer um dos serviços a sua senha padrão repente surgiu, é provável que um atacante que ganha acesso à sua conta, conseguiu mudá-lo. No caso, não é necessário entrar em pânico com um grande serviço ou rede social. Você pode ajudar a restaurar a forma e alterar a senha através do correio ou de recurso directo para o suporte técnico.

Para aumentar o nível de protecção para todas as suas contas e redes sociais, é necessário o uso autenticação de dois fatores.

resultar

Mesmo se você pensa que o perigo tinha passado e contas de dados não foram afetados, para ser seguro, definitivamente vale a pena. Mais uma vez, lembrar que sempre faz sentido para atualizar periodicamente as senhas de suas contas, especialmente se a mesma senha é usada em vários serviços.

Se qualquer um dos conta online ainda sido comprometida, informe imediatamente o suporte. Mesmo se você pode facilmente recuperar o acesso a fazê-lo ainda vale a pena, porque você não sabe onde a conta "roubada" teve tempo de uso.

No PC, certifique-se de instalar um bases de dados antivírus confiável com fresca ou pelo menos verificar sistematicamente o sistema com luz-opções portáteis. Se por algum motivo no computador infectado para instalar ou executar tal software falhar, você precisa baixar o programa através de outro dispositivo e, em seguida, tentar copiar.

É possível que, para uma recuperação completa pode precisar reiniciar o sistema. Neste caso, você precisa cuidar de backup dados importantes para você. O benefício de agora é possível fazer em qualquer dispositivo, independentemente do sistema operacional.