Fantasmas na rede. Os 10 ataques cibernéticos mais importantes da história

Miscelânea / / August 04, 2021

De contas de hackers a ataques ao programa nuclear iraniano.

10. DarkHotel. A reputação manchada de hotéis de luxo, 2007-2014

O spyware malicioso, também conhecido como Tapaoux, foi distribuído por atacantes"Dark Hotel": uma rede de espionagem cibernética em hotéis asiáticos / Kaspersky Daily através de aberto Redes Wi-Fi em vários hotéis premium. Essas redes são mal protegidas, razão pela qual os hackers conseguiram instalar facilmente seu software em servidores de hotel.

No canal Telegram “Hacker de vida»Apenas os melhores textos sobre tecnologia, relacionamento, esportes, cinema e muito mais. Se inscrever!

Na nossa Pinterest apenas os melhores textos sobre relacionamento, esportes, cinema, saúde e muito mais. Se inscrever!

Em computadores conectados a Wi-Fi, foi proposta a instalação de uma atualização oficial de algum programa à primeira vista. Por exemplo, Adobe Flash ou Google Toolbar. É assim que o vírus costumava ser disfarçado.

Os hackers também usaram uma abordagem individual: uma vez que o DarkHotel fingiu ser um arquivo torrent para baixar uma história em quadrinhos erótica japonesa.

Depois de entrar no aparelho, o antivírus se oferecia para inserir dados pessoais, por exemplo, o número do cartão, ao "atualizar", e também sabia ler as teclas digitadas. Como resultado, os invasores obtiveram acesso aos nomes de usuário e senhas, bem como às suas contas.

Os hackers instalaram deliberadamente um vírus em uma rede de hotéis antes da chegada de hóspedes de alto escalão para obter acesso a seus dispositivos. Ao mesmo tempo, os invasores sabiam exatamente onde a vítima moraria e configuraram o programa para infectar apenas o dispositivo de que precisavam. Após a operação, todos os dados dos servidores foram excluídos.

Os alvos do DarkHotel eram gerentes de grande porte, empresários de sucesso, políticos e funcionários de alto escalão. A maioria das invasões foi feita'Dark Hotel' atrai viajantes a negócios: relatório / NBC News no Japão, China, Rússia e Coréia. Tendo recebido informações confidenciais, os hackers, aparentemente, chantagearam suas vítimas, ameaçando espalhar informações confidenciais. As informações roubadas também foram usadas para procurar novos alvos e organizar os próximos ataques.

Ainda não se sabe quem está por trás desses crimes cibernéticos.

9. Mirai. The Rise of Smart Devices 2016

Junto com o boom de vários dispositivosconectados à Internet - roteadores, casas inteligentes, caixas registradoras online, sistemas de vigilância por vídeo ou consoles de jogos - também existem novas oportunidades para os cibercriminosos. Esses dispositivos geralmente são mal protegidos, portanto, podem ser facilmente infectados por um botnet. Com sua ajuda, os hackers criamO que é um ataque cibernético? / Cisco redes de computadores e outros dispositivos comprometidos, que são controlados sem o conhecimento de seus proprietários.

Como resultado, os dispositivos infectados por botnets podem espalhar o vírus e atacar alvos definidos por hackers. Por exemplo, para sobrecarregar o servidor com solicitações de forma que ele não seja mais capaz de processar solicitações e a comunicação com ele seja perdida. Isso é chamado de ataque DDoS.

O botnet com o nome sonoro Mirai ("futuro" do japonês) tornou-se especialmente famoso. Ao longo dos anos, ele infectou centenas de milhares de roteadores conectados à rede, câmeras de vigilância, decodificadores e outros equipamentos cujos usuários não se preocuparam em alterar suas senhas de fábrica.

O vírus entrou nos dispositivos por meio de uma simples seleção de uma chave.

E em outubro de 2016, toda esta armada recebeuK. Kochetkova. O que aconteceu com Twitter, PayPal, Amazon e outros serviços americanos / Kaspersky Daily sinal para preencher com chamadas do provedor nomes de domínio Dyn. Isso derrubou PayPal, Twitter, Netflix, Spotify, serviços online do PlayStation, SoundCloud, The New York Times, CNN e cerca de 80 outras empresas usuárias do Dyn.

Os grupos de hackers New World Hackers e RedCult assumiram a responsabilidade pelo ataque. Eles não apresentaram nenhum requisito, mas o dano total decorrente do tempo de inatividade dos serviços online foi de cerca de US $ 110 milhões.

Era possível lutar contra Mirai redistribuindo o tráfego e reiniciando componentes individuais do sistema Dyn. No entanto, o que aconteceu levanta questões sobre a segurança de dispositivos inteligentes, que podem responder por quase metade da capacidade de todos os botnets.

8. Vazamentos escandalosos de dados pessoais de celebridades do iCloud e Twitter, 2014 e 2020

As ameixas causaram uma ressonância real.

iCloud

Os cibercriminosos podem obter dados pessoais dos usuários enviando dados fraudulentos mensagens. Por exemplo, SMS disfarçado de avisos do serviço de segurança. O usuário é informado de que eles estão supostamente tentando entrar em seu perfil. O suporte técnico falso se oferece para seguir um link que realmente leva ao site do invasor e preencher um questionário com um nome de usuário e uma senha para proteger os dados pessoais. Tendo apreendido as informações de uma pessoa crédula, os golpistas obtêm acesso à conta.

Em 2014, desta forma, os hackers conseguiramC. Arthur. Hack de celebridade nu: especialistas em segurança focam na teoria de backup do iCloud / The Guardian hackear o iCloud de várias celebridades e disponibilizar seus dados pessoais gratuitamente. O ralo não era tanto extenso quanto barulhento. Por exemplo, fotos pessoais de celebridades chegaram à Internet, incluindo fotos muito picantes. No total, cerca de 500 imagens foram roubadas. Além disso, é possível que nem todos tenham sido publicados.

Kim Kardashian, Avril Lavigne, Kate Upton, Amber Heard, Jennifer Lawrence, Kirsten Dunst, Rihanna, Scarlett Johansson, Winona Ryder e outros sofreram com o hack.

Dentro de quatro anos depois hackeando cinco foram encontrados e presosEx-professor de Hanover condenado por "Celebgate" hackeamento de fotos nuas / WTVR hackers dos EUA envolvidos nisso. Quatro receberam entre oito e 34 meses de prisão e um conseguiu escapar com uma multa de US $ 5.700.

Em julho de 2020, eles ficaram sob a distribuiçãoTwitter Hack / Twitter Support Thread usuários famosos do Twitter. Um dos assaltantes convencido funcionário da rede social que atua na área de TI. Foi assim que os hackers obtiveram acesso às contas necessárias. E então eles postaram mensagens lá com uma chamada para apoiar o Bitcoin e enviar dinheiro para a carteira criptografada especificada. A partir daí, os fundos deveriam ser devolvidos no dobro do valor.

Várias personalidades famosas voltaram a ser vítimas: Bill Gates, Elon Musk, Jeff Bezos, Barack Obama e outras celebridades americanas.

Além disso, alguns contas - por exemplo, Apple e Uber. No total, cerca de 50 perfis foram afetados.

As redes sociais tiveram que bloquear temporariamente as contas hackeadas e excluir postagens fraudulentas. No entanto, os atacantes conseguiram levantar um bom jackpot com esse golpe. Em apenas algumas horas, cerca de 300 usuários enviaram mais deE. Birnbaum, I. Lapowsky, T. Krazit. Os hackers assumiram o Twitter após "um ataque coordenado de engenharia social" aos funcionários / protocolo 110 mil dólares.

Os assaltantes acabaram por serDeclaração do agente especial assistente do FBI em São Francisco responsável por Sanjay Virmani sobre detenções em ataque cibernético no Twitter / FBI em São Francisco três rapazes e uma rapariga com idades entre 17 e 22 anos dos EUA e do Reino Unido. O mais jovem deles, Graham Clark, conseguiu se disfarçar de funcionário do Twitter. Agora, os jovens aguardam julgamento.

7. GhostNet. China vs. Google, Defensores dos Direitos Humanos e Dalai Lama, 2007-2009

Ataques cibernéticos e espionagem cibernética são realizados não apenas por grupos de hackers, mas também por estados inteiros. Assim, o Google sentiu todo o poder dos hackers a serviço da China.

Em 2009, a empresa descobriu que há dois anos distribuía spyware usando seu servidor na China. Ela se infiltrouJ. Desmarcar. Vast Spy System rouba computadores em 103 países / The New York Times pelo menos 1.295 computadores em empresas governamentais e privadas em 103 países.

Os recursos foram afetados, variando de ministérios das Relações Exteriores e da OTAN aos abrigos do Dalai Lama. Além disso, o GhostNet danificou mais de 200 empresas americanas.

Com a ajuda do vírus, a China monitorou os governos do Sul e do Sudeste Asiático, bem como dissidentes chineses e ativistas de direitos humanos. O programa, por exemplo, poderia ativar as câmeras e microfones do computador para escutar o que estava sendo dito nas proximidades. Além disso, com sua ajuda, os hackers chineses roubaram o código-fonte dos servidores de empresas individuais. Muito provavelmente, ele foi necessário para criar seus próprios recursos semelhantes.

A descoberta da GhostNet desempenhou um grande papel no fato de que o Google fechou seus negócios na China, não resistindo no Reino do Meio por cinco anos.

6. Stuxnet. Israel e os Estados Unidos x Irã, 2009-2010

Normalmente, os ataques cibernéticos exigem que a vítima esteja conectada à Internet. No entanto, para espalhar malware mesmo entre os computadores que não têm acesso à Internet, os invasores podem infectar unidades flash USB.

Essa técnica foi usada de maneira muito eficaz pelos serviços especiais dos Estados Unidos e de Israel, que queriam desacelerar o programa iraniano de criação armas nucleares. No entanto, as instalações da indústria nuclear do país estavam isoladas da World Wide Web, o que exigia uma abordagem original.

A preparação para a operação foi inédita. Os hackers desenvolveram um vírus complexo sofisticado chamado Stuxnet que agia com um propósito específico. Ele atacou apenas softwares de equipamentos industriais da Siemens. Depois disso, o vírus foi testadoC. J. Broad, J. Markoff, D. E. Sanger. Teste israelense com worm é considerado crucial no atraso nuclear do Irã / The New York Times em uma técnica semelhante na cidade fechada israelense de Dimona.

As primeiras cinco vítimas (empresas iranianas que trabalham na indústria nuclear) foramStuxnet: start / Kaspersky Daily Selecionado cuidadosamente. Por meio de seus servidores, os americanos conseguiram distribuir o Stuxnet, que os próprios cientistas nucleares desavisados trouxeram para equipamentos secretos por meio de drives flash.

A invasão levou ao fato de que as centrífugas, com a ajuda das quais os cientistas nucleares iranianos enriqueceram o urânio, começaram a girar rápido demais e falhar. Ao mesmo tempo, o programa malicioso foi capaz de simular leituras de operação normal para que os especialistas não notassem falhas. Assim, cerca de mil instalações foram desativadas - um quinto desses dispositivos no país, e o desenvolvimento do programa nuclear do Irã foi desacelerado e rejeitado por vários anos. Portanto, a história com o Stuxnet é considerada a maior e mais bem-sucedida sabotagem cibernética.

O vírus não apenas cumpriu a tarefa para a qual foi criado, mas também se espalhou por centenas de milhares de computadores, embora não tenha causado muitos danos a eles. A verdadeira origem do Stuxnet só foi estabelecida dois anos depois, após 2.000 arquivos infectados foram examinados.

5. BlueLeaks. Maior roubo de dados de agência de segurança dos EUA, 2020

As próprias agências de inteligência americanas eram vulneráveis a ataques cibernéticos de hackers. Além disso, os criminosos demonstraram que também podem usar esquemas de astúcia. Por exemplo, os invasores não entraram nos sistemas governamentais, mas invadiram uma empresa de desenvolvimento da web Netsential, que forneceu às agências federais e locais capacidades de compartilhamento técnico em formação.

Como resultado, os hackers do grupo Anonymous conseguiramUMA. Greenberg. Hack Brief: Roubo anônimo e vazamento de um megatrove de documentos policiais / WIRED roubar mais de um milhão de arquivos de agências de aplicação da lei e inteligência americanas: apenas 269 gigabytes de informações. Os invasores publicaram esses dados no site DDoSecrets. Clipes de vídeo e áudio, e-mails, memorandos, demonstrações financeiras, bem como planos e documentos de inteligência foram disponibilizados ao público.

Embora não houvesse informações confidenciais ou dados sobre a violação da lei pelos próprios policiais, muitas das informações eram um tanto escandalosas. Por exemplo, soube-se que os serviços especiais monitoravam ativistas Vidas negras importam. Os entusiastas começaram a analisar os arquivos mesclados e, em seguida, publicá-los com a hashtag #blueleaks.

Apesar das verificações preliminares realizadas por DDoSecrets, dados confidenciais também foram encontrados entre os arquivos vazados. Por exemplo, informações sobre suspeitos, vítimas de crimes e números de contas bancárias.

A pedido dos Estados Unidos, o servidor DDoSecrets com dados BlueLeaks na Alemanha foi bloqueado. Um processo criminal foi aberto contra o Anonymous, mas ainda não há suspeitos ou acusados específicos.

4. Ataque aos servidores do Partido Democrata dos Estados Unidos, 2016

Devido ao confronto entre Hillary Clinton e Donald Trump, a eleição presidencial dos EUA de 2016 foi escandalosa desde o início. Eles culminaram em um ataque cibernético aos recursos do Partido Democrata, uma das duas principais forças políticas do país.

Os hackers conseguiram instalar um programa nos servidores dos democratas com o qual podiam gerenciar informações e espionar os usuários. Depois abduções os atacantes esconderam todos os rastros atrás deles.

A informação recebida, que é de 30 mil e-mails, foi repassada ao WikiLeaks por hackersHillary Clinton Email / WikiLeaks. Sete mil e quinhentas cartas de Hillary Clinton se tornaram as principais no vazamento. Eles encontraram não apenas dados pessoais de membros do partido e informações sobre patrocinadores, mas também documentos secretos. Descobriu-se que Clinton, um candidato presidencial e político sênior com experiência, enviou e recebeu informações confidenciais por meio de uma caixa de correio pessoal.

Como resultado, Clinton ficou desacreditado e perdeu a eleição para Trump.

Ainda não se sabe ao certo quem está por trás do ataque, mas os políticos americanos acusam persistentemente os hackers russos dos grupos Cozy Bear e Fancy Bear disso. Eles, de acordo com o establishment americano, já participaram do hackeamento de recursos de políticos estrangeiros.

3. Hacking NASA e o Departamento de Defesa dos EUA por um adolescente de 15 anos, 1999

Jonathan James, um adolescente de Miami, era apaixonado por espaço e conhecia o sistema operacional Unix e a linguagem de programação C como a palma da mão. Para se divertir, o menino procurou vulnerabilidades nos recursos do Departamento de Defesa dos Estados Unidos e encontrouK. Poulsen. Suicídio de ex-adolescente hacker vinculado a TJX Probe / WIRED eles.

O adolescente conseguiu instalar um spyware no servidor de um dos departamentos para interceptar correspondência oficial. Isso deu livre acesso a senhas e dados pessoais de funcionários de vários departamentos.

Jonathan também conseguiu roubar o código usado pela NASA para manter o sistema de suporte de vida em ISS. Por causa disso, as obras no projeto foram atrasadas em três semanas. O custo do software roubado foi estimado em US $ 1,7 milhão.

Em 2000, o menino foi preso e condenado a seis meses de prisão domiciliar. Nove anos depois, Jonathan James foi suspeito de participar de um ataque de hacker a TJX, DSW e OfficeMax. Após o interrogatório, ele atirou em si mesmo, dizendo em uma nota de suicídio que era inocente, mas não acreditava na justiça.

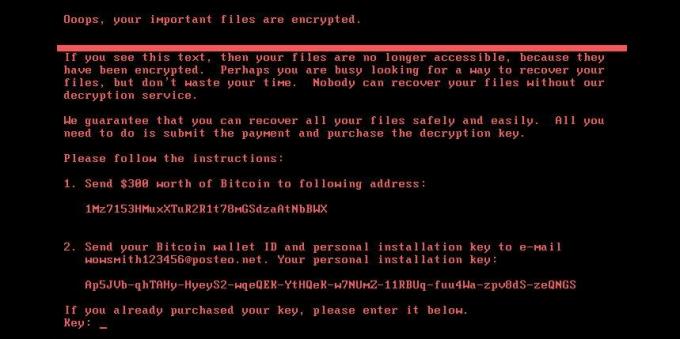

2. Quero chorar. Epidemia de criptografia de dados 2017

Um dos tipos mais desagradáveis de malware é a criptografia de dados. Eles infectam seu computador e codificam arquivos nele, mudando seu tipo e tornando-os ilegíveis. Depois disso, esses vírus exibem um banner na área de trabalho com uma solicitação de pagamento redenção para desbloquear o dispositivo, geralmente em criptomoeda.

Em 2017, a Internet foi varrida por uma verdadeira epidemia de wcry-files. É daí que vem o nome do ransomware - WannaCry. Para infectar, o vírus usou uma vulnerabilidade do Windows em dispositivos com um sistema operacional que ainda não havia sido atualizado. Então, os próprios dispositivos infectados se tornaram criadouros do vírus e o espalharam na web.

Descoberto pela primeira vez na Espanha, WannaCry infectado em quatro diasUMA. Hern. WannaCry, Petya, NotPetya: como o ransomware atingiu o grande momento em 2017 / The Guardian 200 mil computadores em 150 países. O programa também atacou caixas eletrônicos, máquinas de venda automática de ingressos, bebidas e alimentos ou painéis informativos rodando em Windows e conectados à Internet. O vírus também danificou equipamentos em alguns hospitais e fábricas.

Acredita-se que os criadores do WannaCry iriam originalmente infectar todos os dispositivos Windows do mundo, mas não conseguiram terminar de escrever o código, lançando acidentalmente um vírus na Internet.

Após a infecção, os criadores do programa malicioso exigiram US $ 300 do dono do dispositivo e, mais tarde, quando o apetite estava acabando, US $ 600 cada. Os usuários também se sentiam intimidados por "colocar no balcão": supostamente em três dias a quantidade aumentaria e, em sete dias, os arquivos seriam impossíveis de decifrar. Na verdade, em qualquer caso, era impossível retornar os dados ao seu estado original.

Derrotado o pesquisador do WannaCry, Markus Hutchins. Ele percebeu que antes da infecção, o programa estava enviando uma solicitação para um domínio inexistente. Após seu registro, a propagação do vírus parou. Aparentemente, é assim que os criadores pretendiam impedir o ransomware se ele saísse do controle.

O ataque acabou sendo um dos maiores da história. De acordo com alguns relatos, ela causouRansomware WannaCry: Tudo o que você precisa saber / Kaspersky US $ 4 bilhões em danos. A criação de WannaCry está associada ao grupo de hackers Lazarus Group. Mas nenhum culpado específico foi identificado.

1. NotPetya / ExPetr. O maior dano das ações de hackers, 2016-2017

Um parente de WannaCry é outro ransomware conhecido sob nomes suspeitos de nomes russos: Petya, Petya. A, Petya. D, Trojan. Resgate. Petya, PetrWrap, NotPetya, ExPetr. Ele também se espalhou pela Web e criptografou os dados dos usuários do Windows, e o pagamento de um resgate de US $ 300 em criptomoeda não salvou os arquivos de forma alguma.

O Petya, ao contrário do WannaCry, era voltado especificamente para empresas, então as consequências do ataque foram muito maiores, embora houvesse menos dispositivos infectados. Os invasores conseguiram assumir o controle do servidor de software financeiro MeDoc. A partir daí, eles começaram a espalhar o vírus sob o pretexto de uma atualização. A infecção em massa parece ter se originado da Ucrânia, que o malware causou a maior parte dos danos.

Como resultado, uma grande variedade de empresas em todo o mundo foi afetada pelo vírus. Por exemplo, na Austrália houveAtaque cibernético Petya: fábrica da Cadbury atingida conforme o ransomware se espalha para empresas australianas / The Guardian produção de chocolate, na Ucrânia saiuMAS. Linnik. O que você fez, Petya / Gazeta.ru caixas registradoras estavam fora de serviço, e na RússiaA operadora de turismo "Anex" interrompeu as vendas devido a um ataque cibernético / Fontanka.ru o trabalho do operador turístico. Algumas grandes empresas, como Rosneft, Maersk e Mondelez, também sofreram perdas. O ataque poderia ter consequências mais perigosas. Então, o ExPetr atingiuDevido a ataques cibernéticos, o monitoramento da usina nuclear de Chernobyl foi transferido para o modo manual / RIA Novosti até mesmo na infraestrutura para monitorar a situação em Chernobyl.

O dano total da invasão foi deO que podemos aprender com o ataque cibernético "mais devastador" da história? / CBC News mais de $ 10 bilhões. Mais do que qualquer outro ataque cibernético. As autoridades dos EUA acusaramSeis oficiais russos do GRU acusados de conexão com a implantação mundial de malware destrutivo e outras ações perturbadoras no ciberespaço / Departamento de Justiça dos Estados Unidos na criação de "Petit" o grupo Sandworm, também conhecido como Telebots, Voodoo Bear, Iron Viking e BlackEnergy. De acordo com advogados americanos, é composto por oficiais de inteligência russos.

Leia também👨💻🔓🤑

- Mineração negra: como ganhar dinheiro com os computadores de outras pessoas

- 14 filmes incrivelmente legais sobre programadores e hackers

- Como os profissionais de segurança protegem as informações pessoais

- Golpe online: como você pode ser enganado nas redes sociais

Cientistas falam sobre dezenas de sintomas de COVID-19 que podem persistir por mais de 6 meses

Os cientistas nomearam os sintomas característicos da cepa delta do coronavírus. Eles são diferentes do COVID-19 usual