5 métodos de autenticação de dois factores, as suas vantagens e desvantagens

De Tecnologia / / December 19, 2019

Sobre o uso de autenticação de dois fatores para proteção segura dos seus dados na web hoje estão pensando mais e mais pessoas. Muitas paragens a complexidade e incompreensibilidade da tecnologia, não é de admirar, porque existem várias opções para a sua implementação. Vamos olhar para todos eles, revendo as vantagens e desvantagens de cada um.

No coração da autenticação de dois fatores é o uso de não pacotes única tradicionais "login-senha", mas também uma camada adicional proteção - o chamado segundo fator, cuja posse é necessário para confirmar a ter acesso a uma conta ou outra dados.

O exemplo mais simples de autenticação de dois fatores, que é constantemente confrontada por cada um de nós - um saque em dinheiro em um caixa eletrônico. Para ganhar dinheiro, você precisa de um cartão que só você tem, eo PIN-code que só você sabe. Depois de garantir o seu cartão, o atacante não será capaz de retirar o dinheiro sem saber o código PIN e apenas não pode obter o dinheiro de saber, mas não ter o cartão.

Pelo mesmo princípio de autenticação de dois fatores fornece acesso às suas contas em redes sociais, e-mail e outros serviços. O primeiro fator é a combinação de nome de usuário e senha, bem como um segundo pode agir após 5 coisas.

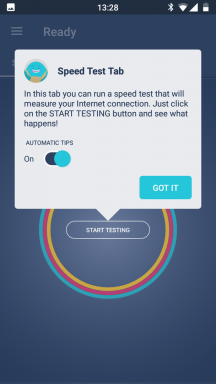

SMS códigos

Confirmação através de SMS-código funciona de maneira muito simples. Você, como de costume, digite seu nome de usuário e senha, e seu número de telefone receberá SMS com um código que deve ser inserido para acessar sua conta. Isto é tudo. A entrada seguinte é enviado para um código SMS diferente, válido somente para a sessão atual.

vantagens

- Gerar novos códigos para cada entrada. Se um atacante para roubar seu nome de usuário e senha, eles não podem fazer nada sem um código.

- Ligação a um número de telefone. Entrada não pode ficar sem o seu telefone.

deficiências

- Se não houver cobertura de rede, você não será capaz de login.

- Há uma possibilidade teórica de substituição de números por um operador de serviços ou funcionários de salões de conexão.

- Se estiver autorizado e obter os códigos para o mesmo dispositivo (por exemplo, smartphone), ela deixa de ser uma proteção de dois fatores.

Aplicações autenticadores

Esta forma de realização é muito semelhante à anterior, com a única diferença de que, em vez de receber códigos de SMS, que são gerados no dispositivo utilizando uma aplicação especial (Google Authenticator, Authy). Durante a configuração, você recebe uma chave primária (na maioria das vezes - na forma de um QR-code), com base no qual um usando criptografia senhas algoritmos de tempo gerado com uma validade de 30 a 60 segundos. Mesmo se assumirmos que os atacantes serão capazes de interceptar os 10, 100 ou mesmo 1000 senhas para prever com eles, qual será a próxima senha, simplesmente impossível.

vantagens

- Para o autenticador não precisa de um sinal de celular, é suficiente para se conectar à internet durante a configuração inicial.

- Suporte para várias contas em um único autenticador.

deficiências

- Se os atacantes obter acesso à chave principal em seu dispositivo ou por hackear o servidor, eles serão capazes de gerar senhas futuras.

- Se usando um autenticador no mesmo dispositivo, com o qual a entrada, de dois fatores é perdida.

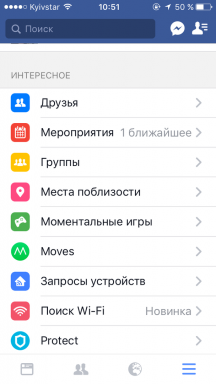

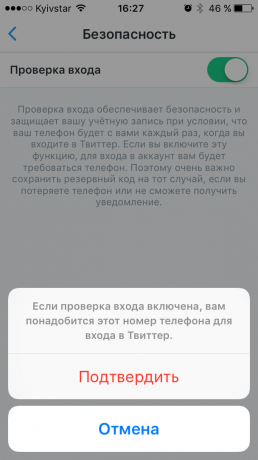

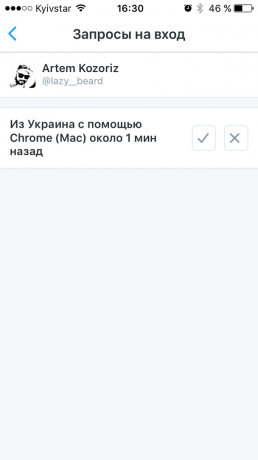

Verificação de login usando aplicativos móveis

Este tipo de autenticação pode ser chamado de um apanhado de todos os anteriores. Neste caso, em vez dos códigos de solicitação ou senhas de uso único, você deve confirmar sua entrada com os dispositivos móveis com o aplicativo de serviço. Ela é armazenada na chave privada do dispositivo, que é controlado em cada entrada. Ela opera no Twitter, Snapchat, e uma variedade de jogos online. Por exemplo, ao digitar a-conta no Twitter em uma versão web, você entra em um login e senha, e depois no smartphone receberá uma notificação com um pedido de entrada após a confirmação de que o seu navegador é aberto fita.

vantagens

- Você não precisa digitar nada na entrada.

- Independência da rede celular.

- Suporte para várias contas em um único aplicativo.

deficiências

- Se um atacante para roubar a chave privada, que pode passar por você.

- O significado da autenticação de dois fatores é perdida quando se utiliza o mesmo dispositivo para o login.

tokens de hardware

Os físico (hardware) ou fichas são o método mais fiável de autenticação de dois factores. Como dispositivos separados, tokens de hardware, em contraste com todos os métodos acima mencionados, para qualquer cenário não irá perder a sua componente factor de dois. Na maioria das vezes, eles são apresentados na forma de um USB-stick com seu próprio processador, geração de chaves criptográficas, que são automaticamente inseridos quando você se conectar a um computador. Seleção da chave depende do serviço particular. Google, por exemplo, recomenda usar os tokens padrão FIDO U2F, cujos preços começam em US $ 6 excluindo entrega.

vantagens

- No SMS e aplicações.

- Não há necessidade do dispositivo móvel.

- É dispositivos completamente independentes.

deficiências

- Você precisa comprar separadamente.

- Não suportado em todos os serviços.

- Ao usar várias contas terá que usar um monte de fichas.

teclas de back-up

Na verdade, não é um processo separado e um retorno em caso de perda ou roubo de um smartphone, que responde por tempo de uma senha ou código de verificação. Quando você configurar a autenticação de dois fatores em todos os serviços que são dadas várias chaves de backup para uso de emergência. Com a ajuda deles, você pode entrar em sua conta, desvincular dispositivos configurados e adicionar novos. Estas chaves devem ser armazenados em um lugar seguro, não na forma de uma captura de tela no seu telefone ou um arquivo de texto em seu computador.

Como você pode ver, o uso de autenticação de dois fatores, existem algumas nuances, mas eles parecem ser difícil só à primeira vista. Qual deve ser o equilíbrio ideal entre proteção e conveniência, cada um decide por si mesmo. Mas em qualquer caso, todos os problemas são mais do que justificada quando se trata da segurança dos dados de pagamento ou informações pessoais não é destinado a erguer os olhos.

Onde pode e deve habilitar a autenticação de dois fatores, bem como o que apoiar os seus serviços, podem ser lidos aqui.