Como não dar um hacker se enganar: um guia breve do usuário moderna

De Tecnologia / / December 19, 2019

Como não dar um hacker se enganar: um guia breve do usuário moderna

Eu não sou um espião, e não um político, no meu computador e o telefone não tem nada de importante. Preciso hackers?

Realizar uma operação especial para seqüestrar um de seus dados provavelmente não vai. Mas a sua importância para os atacantes subestimar ainda não vale a pena. Contas bancárias aplicações, e até mesmo Instagram com trezentos subscritores ou a sua casa Wi-Fi à rede - tudo isso pode ser o objetivo de atacantes.

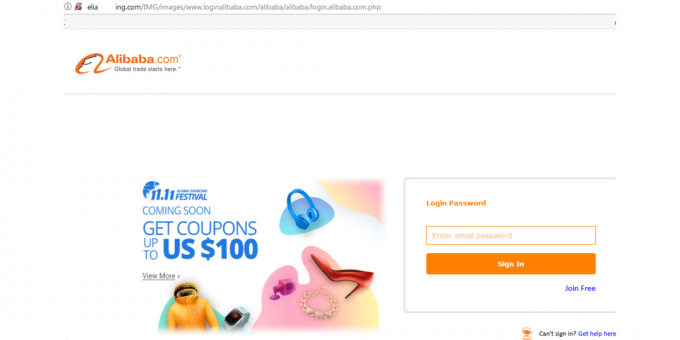

Os chamados phishing ligações que se mascaram como endereços reais de sites, não só enviados ativamente em mensagens de spam, mas também ocasionalmente aparecem nos resultados da pesquisa top. Tudo na esperança de que alguém vai levar necessariamente - dará hackers dados de pagamento ou de downloads de software malicioso.

Recentemente, um grande extortionists programas difundidos (que só são WannaCry e ExPetr). Seu objetivo - para os dados do usuário criptografar e resgate demanda para a descriptografia. O texto da mensagem com o resgate pode ser completamente diferente, eo custo é geralmente baixo, para solicitar ao usuário a pagar.

Os dispositivos móveis representam uma ameaça ao sistema bancário Trojan - são programas maliciosos que permite aos crackers acesso aos logins e senhas e aplicações bancárias para roubar usuário dinheiro. Pegar esta infecção pode estar em lojas de aplicativos ou a partir do seguinte link em um SMS phishing - por isso este ano espalhar o Trojan Asacub.

No arsenal de hackers todos os dias há novas técnicas e truques. Portanto, qualquer usuário precisa estar ciente dos modernos meios de proteção.

E existem algumas regras claras que devem ser seguidas para evitar ser vítima de golpes?

A boa notícia é que muitas das ameaças pode salvar regras de higiene bastante simples na Internet.

Mantenha seu sistema e programas

Os sistemas operacionais modernos - é um canteiro de obras sem fim. Pessoas usá-los, os desenvolvedores adicionar recursos, identificar vulnerabilidades adicionar atualizações que eliminam as vulnerabilidades, e assim por diante ad infinitum. WannaCry já mencionado acima não teria acontecido epidemia, se os usuários definir o tempo lançado na atualização de março para o Windows 10 com um patch correspondente.

Fazer ligações não abertas de estranhos

Ou até mesmo fechar se houver uma suspeita de que eles se separaram. Olhe com cuidado na URL enviada: link para vkontatke.ru e odnoklossniki.ru - 100% indicação de fraude. O mesmo se aplica ao endereço curto, passou por sokraschalki - as pessoas não precisam enviar um link para fotos de selos bonitos ou Anna Kournikova nu, envolto por meio de serviços vk.cc, tinyurl.com e goo.gl. A mesma regra funciona com as letras de bancos e serviços públicos.

Preste atenção ao formato de arquivo

Não tenha medo de todos os arquivos com a extensão EXE, mas você precisa saber que o aplicativo pode ser qualquer ícone. Não se esqueça de verificar o formato do arquivo, definindo o tipo de ícones do visor "Tabela". Se há algo que não deve ser uma aplicação tem de nome EXE - remover imediatamente.

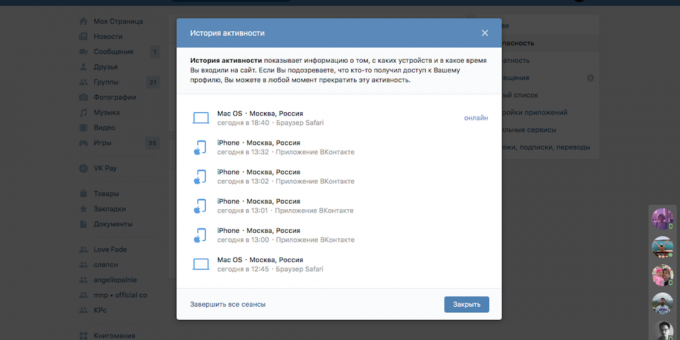

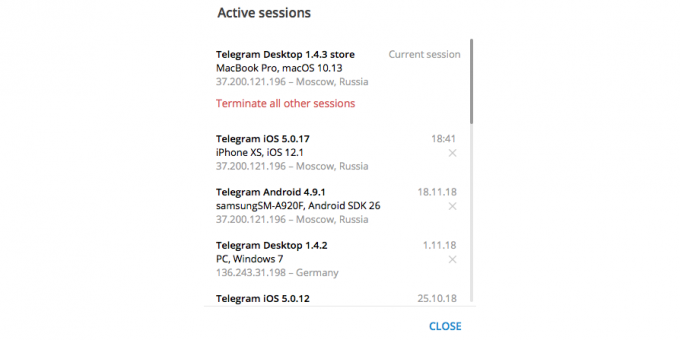

Verifique as sessões em mensageiros instantâneos e redes sociais

Os serviços mais populares de comunicação, você pode ver quem, quando e de sinal que dispositivo na sua conta.

Para ver o histórico de sessões em "VKontakte", você precisa ir para as configurações, selecione a seção "Segurança" e clique sobre o texto "Mostrar histórico de atividade." Lá você vai ver quem, quando e onde assinar a rede social sob o seu login e senha.

Se você encontrar o dispositivo de outra pessoa, ou de geolocalização, clique sobre o "fim de todas as sessões" e em breve alterar a conta de senha.

Faça o que puder, por exemplo, no telegrama, Facebook ou Google.

Não publicar tanta informação sobre si mesmos nas redes sociais

Publicar o seu número de telefone, o risco de ficar mailings promocionais e chamadas de telefone, bem como e-mails de phishing - como SMS de fraudadores colocam como funcionários do banco. Um grande número de fotos ou vídeos para espalhar também não vale a pena: o roubo de identidade digital por um longo tempo se passou das cenas do filme na vida real. Além disso, sua propriedade retratado em imagens, pode estar interessado na maioria dos ladrões não virtuais comuns. Nós não chamamos simplesmente abandonar o selfie com os amigos, mas o acesso às suas contas ainda precisam limite - as configurações apropriadas para este existem em todas as redes sociais.

Configurar a autenticação de dois fatores

Dois fatores de autenticação - autorização, para o qual o sistema pede para entrar dois tipos. Por exemplo, uma senha e um código do SMS. Isso geralmente acontece quando você faz uma transferência bancária através do aplicativo, mas uma função similar pode ser usado em qualquer serviço.

"Sewn" autenticação de dois fatores têm iOS, MacOS, Instagram, Facebook, «VKontakte», Twitter, os serviços do Google, Telegrama e WhatsApp. Para aceder às aplicações sem built-in autenticadores pode ser usado, por exemplo, Authy e Google Authenticator.

Pense senhas já complexas

Use tudo: registros diferentes, letras, números, sinais de pontuação. E sim, as senhas devem ser longas, de preferência - 6-12 caracteres. Qualquer aritmética simples seqüências, nomes e datas importantes. E ainda assim as senhas para contas nos diversos serviços não deve ser repetido.

Para lembrar de tudo isso, você pode vir até com o seu sistema de criptografia e convertido em uma seqüência de poemas simbólicos e rimas infantis. Melhor ainda, use um gerenciador de senhas confiável especial, que é uma função de armazenar os dados do cartão de banco e imagens importantes tais como exames de passaportes.

Executar uma verificação completa de dispositivos agora

Antes de começar a fazer a coisa certa, certifique-se de que no momento com todos os seus dispositivos bem - executar um total de sistemas de varredura de malware com um anti-vírus confiável com a mais recente atualizações.

E que com o seu smartphone? Há, também, os vírus?

Se você tem Android, é possível (e também se reuniu no iOS malware). Cada um dos itens no capítulo anterior é relevante para dispositivos móveis, mas em vez de Windows ou MacOS precisa atualizar seu sistema operacional em tempo integral, e ser suspeito não EXE, e APK-Files. Além disso, há uma série de outras regras.

Escolha uma VPN-serviço confiável

VPN - uma espécie de túnel imprensado entre o dispositivo ea Internet, através do qual transferiu seus dados. Todo mundo que está fora do túnel, não há acesso à informação e, portanto, não pode ser explorada.

Usando uma VPN para proteger contra o risco de ataques de hackers quando conectado a uma rede Wi-Fi-rede não foi testado, ocultar seus dados de fraudadores. Isso é útil se você, por exemplo, pagar por algo no mapa, a conexão com Wi-Fi-rede pública.

Há uma ressalva: usando uma VPN, você dar-lhe a capacidade de controlar o tráfego. É por isso que a questão da escolha do serviço deve ser abordado com muito cuidado, sabendo, de duvidar e abandonar as ofertas gratuitas.

Com uso cuidadoso de Wi-Fi de redes públicas

O problema é que os atacantes podem usar nezaparolennye pública Wi-Fi de rede para roubar dados pessoais do usuário. As redes fechadas também podem ser forjados: o fraudador pode aprender a senha do Wi-Fi em um café ou hotel criar uma rede falso com o mesmo nome e senha, a fim de roubar informações pessoais dos desavisados clientes.

Se você não tem certeza da segurança da conexão e não são protegidos pela VPN, e log Web ainda terá pelo menos não utilizar serviços bancários on-line e outros serviços importantes. Para eles, melhor usar a Internet móvel no operador.

Bloquear a tela do smartphone

Sem bloquear o smartphone qualquer pessoa sem habilidades de hacker pode fazer o seu nada devaysom, custa-lhe apenas uma distração. PIN, padrão, impressão digital, cara verificação - o suficiente, de não ser apuradas pelo atacante de seus dados da forma mais primitiva do mundo.

Por favor, note que nenhum método de identificação não garante 100% de proteção - particularmente vulneráveis ao mais orçamento Android smartphone com o desbloqueio do rosto. Alguns deles podem ser desbloqueados simplesmente mostrando sua imagem câmera frontal, assim com eles, é melhor usar impressão digital ou bom código PIN de idade.

Não instale aplicativos de fontes não confiáveis

Somente a partir de lojas oficiais. E, sem dúvida, firmware. Quase todas as aplicações requerem acesso a dados específicos, e não há nenhuma garantia de que o motor de busca encontrada no APK-file pirata não vai eliminá-los a critério de seus desenvolvedores.

E no caso do Google Play devem acompanhar de perto a revisão e classificação de informações a partir de aplicações. Trojans são muitas vezes escondidos por trás inócuo à primeira vista primeiros, aplicações, media players ou lanternas. Na época, o Google Play verificou-se 85 aplicações em que os atacantes roubaram credenciais de usuários "VKontakte".

Não deixe que os pedidos de autorização de extras

Observe o que os direitos que você está dando aplicações diferentes. Especialmente suspeito preocupação aqueles que pedem o direito de processe mensagens SMS. Lanterna, obviamente, não precisam de ter acesso à lista telefónica ou o microfone.

Backup de sistemas e dados

Ele não vai protegê-lo contra a perda de dados, mas pelo menos ele vai ajudá-los a se recuperar, se o malware vai deixar para trás um campo queimado. Você pode enviar os arquivos separadamente do seu smartphone para serviços em nuvem ou configurar o recurso de backup em seu smartphone - Android e muitos de sua concha de apoio.

Mas eu já têm algum tipo de antivírus. Isso não é suficiente?

Se esta é "uma espécie de anti-vírus" - é bastante provável. Especialmente se for um aleatórias atualizações de programas gratuitos para o qual você não assistir.

O software moderno para a proteção - não é apenas antivírus. É difícil, do ponto de vista tecnológico, uma solução que cuida da segurança de todas as esferas da vida do usuário de Internet.

Aqui está o que pode moderno software de proteção.

- Proteger contra vírus, cavalos de Tróia e outros criptógrafos ameaças.

- Proteção contra spam e phishing.

- Para garantir a segurança das informações do cartão bancário quando encomendar comida e compras em lojas online.

- Para proteger o usuário de espionagem via webcam.

- Para trabalho em diferentes dispositivos com Windows, Android e MacOS.

- Ajudando a gerar senhas fortes para contas de usuário proteger da pirataria.

- Fazer cópias de arquivos importantes para protegê-los contra roubo ou perda usando o recurso de backup.

- Criptografar os dados do usuário sensível.

- Trabalho sem abrandar o sistema.

Dezenas de características raramente vêm a calhar em um ponto, de modo que o software moderno para a protecção de dados e deve ser mais tempo para se adaptar a diferentes condições. Por exemplo, em casa, você pode precisar de estranhos função de detecção em Wi-Fi-rede, mas usar uma VPN em seu quarto mais frequentemente, não há necessidade. Se você usar o Internet no café - justamente o oposto.

software de hoje está muito longe do antivírus, que nos lembramos dos tempos de coleções piratas "Golden Software 2002". Os desenvolvedores também sentar-se na internet e saber como se defender contra as ameaças atuais. Então, se você acha que em 15 anos nada mudou, e, por exemplo, "Kaspersky" - este é apenas o ícone da bandeja, que publica o som assustador de porcos, é, para dizer o mínimo, não é bem assim.

Bem, eu entendo tudo. Você aconselhar qualquer opção conveniente?

Sim. Por exemplo, a solução de Cloud Security Kaspersky pode ser usado em ambos o computador eo smartphone, também em diferentes plataformas: Windows, MacOS, Android ou iOS. Ele irá proteger o seu dispositivo de todos ou quase todos, que ameaça a segurança de seus dados. Esta solução com a tecnologia de tempo de proteção adaptativa vai dizer, por exemplo, um dispositivo desconhecido está conectado à sua rede Wi-Fi em rede, vai fazer compras on-line o processo mais seguro, verificar a confiabilidade de suas senhas e garantir a segurança dos dados ao se conectar ao público Wi-Fi-redes.

Versão do Kaspersky Security Personal Cloud vai custar 2990 rublos por ano, ligando três dispositivos e 3990 rublos - se você se conectar cinco. Kaspersky Security Família nuvem com melhor os controlos parentais e conexão flexível de até 20 dispositivos vai custar 5990 rublos por ano. E, você pode baixar uma versão de teste - 30 dias gratuitamente.

Tente Kaspersky Security Nuvem