Guia para o paranóico: como evitar a vigilância e roubo de dados

De Tecnologia / / December 19, 2019

Windows está espiando em você, enviando telemetria para Microsoft e Google armazena suas pesquisas e analisa o conteúdo das letras para encher sua publicidade. Claro, você pode simplesmente não prestar atenção a ela. Mas não são apenas as grandes corporações interessadas em seus dados. Pode ser vigaristas simples e extorsões. Mesmo seus parentes ou colegas, abrindo seu laptop pode ver algo que não é destinado a erguer os olhos.

Para proteger seus arquivos, senhas, correspondência e outras informações confidenciais, você precisa cuidar da segurança. Necessário realizar absolutamente todas as exigências a seguir indicadas. Mas você pode revê-las e decidir qual deles pode ser útil para você.

criptografar dados

Mesmo que o seu sistema está protegido por uma senha, o atacante pode facilmente redefini-la por arrancar a partir de uma unidade externa se você deixar o seu computador. Redefinir sua senha e não precisa - qualquer distribuição ao vivo em Linux pode facilmente ler e copiar seus dados. Por isso, é necessário tomar medidas para a criptografia.

E Windows e MacOS e Linux têm built-in de criptografia. Tirar proveito deles, e seus documentos serão inacessíveis para pessoas de fora, mesmo se o seu laptop cair em mãos erradas.

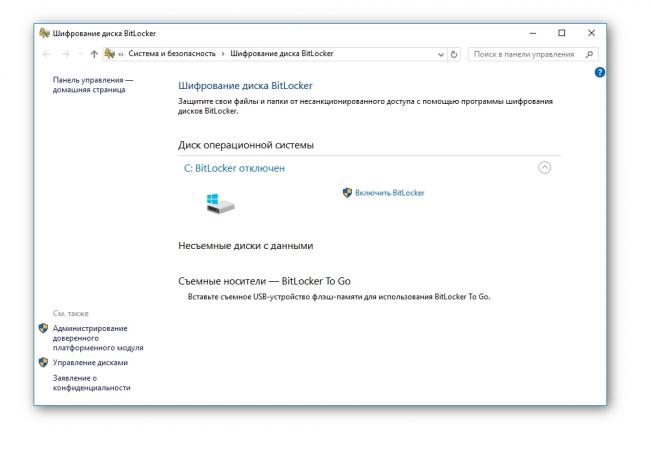

O Windows tem um built-in BitLocker ferramenta de criptografia. Abra o "Painel de Controle", vá para o "Sistema e Segurança" e selecione "Disk Encryption BitLocker».

Em criptografia de dados MacOS pode ser efectuada utilizando o FileVault. Vá em "Preferências do Sistema", localize a seção "Segurança e Segurança" e abra a aba FileVault.

A maioria das distribuições Linux tendem a oferecer criptografar sua partição casa quando a instalação do sistema. Quando você formatar uma seção que cria um criptografados eCryptfs sistema de arquivos. Se você tem negligenciado durante a instalação do sistema, mais tarde você pode criptografar as seções desejadas manualmente usando o Loop-AES ou dm-crypt. Para saber como fazer isso, veja instruções.

função de encriptação mais avançado pode ser usado gratuitamente ferramenta de cross-plataforma de código aberto veracrypt. Além de criptografia simples, pode criar seções fraudulentas com informações irrelevantes que podem distrair a atenção de ladrões de dados realmente valioso.

Carregar veracrypt →

Tenha cuidado com criptografia. Se você esquecer sua senha, restaurar os dados não funcionará. Além disso, garantir que o seu computador está protegido contra quedas acidentais de tensão. Se durante a operação do dispositivo de disco criptografada repente desligar, os dados podem ser perdidos. E não se esqueça em backups.

Use um gerenciador de senhas

Usado como uma senha frases significativas e recordá-los - esta não é a melhor idéia. Use um gerenciador de senhas. Gerado a cada vez que uma nova senha aleatória para cada conta que você criou.

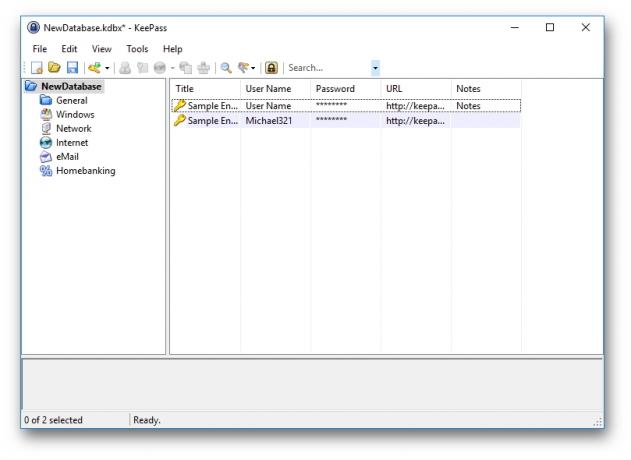

É melhor usar um gerenciador de senhas, mantendo sua base localmente. Excelente escolha - KeePass. Tem open source, tem clientes para todas as plataformas populares e pode proteger suas senhas com uma senha e o arquivo de chave. KeePass usa um mecanismo de criptografia forte: mesmo que uma cópia de seu banco de dados for roubado, será absolutamente inútil para o atacante.

Baixar KeePass →

uso Tor

Mesmo se você sempre usar o modo incógnito no Chrome ou Firefox, suas ações na web ainda pode acompanhar o provedor Internet, o administrador do sistema da sua rede ou desenvolvedor browser. Para tornar a navegação realmente privado, é necessário usar o Tor, que utiliza o princípio de roteamento cebola.

Baixar Tor →

Se o seu ISP está bloqueando o download Tor, você pode:

- Transferir a partir GitHub.

- Receber um e-mail, enviando o nome do seu sistema operacional (Windows, Linux, OSX) Endereço [email protected].

- Obter através do Twitter, enviando @get_tor mensagem com texto ajuda.

Claro, a velocidade da rede folhas Tor muito a desejar, mas não é necessário usá-lo constantemente. Eles só podem ser usados para receber e transmitir dados realmente importante. Em outros casos, usar sites com a conexão segura incluído por https. Preferência é dar Firefox com telemetria foi desativado.

Escolha os motores de busca testados

Você está cansado, que o Google e "Yandex" saber tudo o que você está procurando na internet? ir a Motores de busca alternativosTal DuckDuckGo. Este motor de busca não armazena informações sobre você e garante a privacidade.

DuckDuckGo →

armazenamento seguro de dados na nuvem

Para proteger as informações armazenadas na nuvem, é necessário criptografá-lo. Mesmo que o serviço está comprometida, os atacantes não será capaz de ler seus dados. Isso pode ser feito usando qualquer utilitário para dados de criptografia, como o built-in do Windows BitLocker ou veracrypt.

Você pode ir em frente e criar sua própria nuvem com o seu servidor de casa. Use, por exemplo, ownCloud. Com ele você pode não só armazenar arquivos em sua nuvem, mas também para aumentar a sua servidor de correio e correio sincronizar com segurança, calendário e contatos.

Baixar ownCloud →

Usar um serviço de e-mail anônimo

os servidores do Google a visitar o conteúdo de suas mensagens de e-mail para exibir publicidade segmentada. Outros provedores de e-mail fazer o mesmo. Como lidar com isso? Obviamente, não use o Google Mail, "Yandex" e sua laia.

Em vez disso, você pode tentar:

- Protonmail. serviço de e-mail anônimo para open source. Fornece criptografia End-to-End. Isso significa que apenas você e seu destinatário pode ler a correspondência. Ele suporta autenticação de dois fatores.

protonmail →

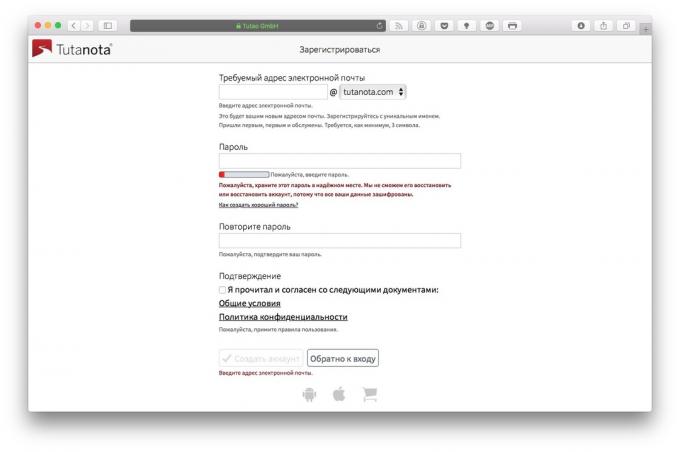

- Tutanota. Outro serviço de e-mail anônimo. O código fonte é aberto. Tutanota criptografa automaticamente todas as suas mensagens e contatos em seu dispositivo.

Tutanota →

- O seu próprio servidor de email. Seguro e criptografado, tanto quanto você quer. Naturalmente, a fim de elevar seu servidor, você precisa ter algum conhecimento. mas todos informações necessárias pode ser encontrado na Internet.

Ir para o mensageiro privado

Skype, Telegrama, Viber, WhatsApp e outros títulos de propriedade mensageirosCertamente conveniente, mas tem uma série de deficiências críticas relacionadas à privacidade. Que tipo de privacidade pode dizer que, se a sua correspondência é armazenada em um servidor remoto?

Para preservar a confidencialidade da correspondência, uso de mensageiros descentralizadas. Eles não usam servidores, conectando usuários diretamente aos clientes. A maioria das opiniões populares:

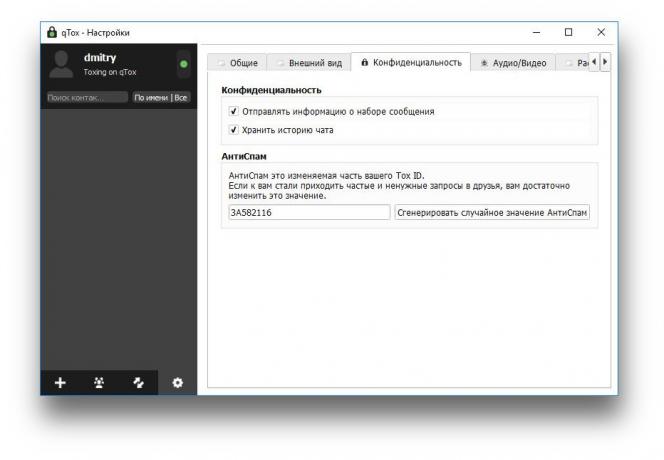

- Tox. messenger Avançada P2P. Tox é completamente descentralizada, criptografadas comunicação entre os usuários. Existem clientes para Windows, Linux, MacOS e Android. Suportes de voz, vídeo, a demonstração da tela, você pode criar uma conferência.

Baixar Tox →

- Ring. Capaz de trabalhar como um SIP-cliente centralizado, use o seu servidor doméstico ou ACT descentralizada. Existem clientes para Windows, Linux, MacOS e Android.

Baixar Anel →

- RetroShare. Cria uma conexão criptografada entre clientes anônimos, proporcionando a oportunidade de corresponder, para realizar chamadas de áudio e vídeo, compartilhar arquivos e ler os fóruns e subscrever notícias canais. Funciona em Windows, MacOS e Linux.

Carregar RetroShare →

- Bitmessage. Outra messenger P2P com o código aberto. protocolo descentralizado, criptografia de mensagens e autenticação usando chaves geradas aleatoriamente torná-lo muito confiável. Suporta apenas conversa de texto. Existem clientes para Windows, MacOS e Linux.

Carregar Bitmessage →

- Tor Messenger. Anonymous mensageiro multi-plataforma para usuários avançados usando Tor. correspondência criptografa. Não use servidores, a comunicação vai diretamente entre clientes. Suporta o Windows, MacOS e Linux.

Baixar Tor Mensageiro →

instalar o Linux

Considerar a mudança para Linux. Você pode tanto quanto necessário desligar a telemetria no Windows ou MacOS, mas você não tem nenhuma garantia de que ele não vai voltar com a próxima atualização. sistemas com código-fonte fechado operando causa menos confiança do que o Linux.

Sim, há algumas aplicações específicas sobre Linux. Mas para a Internet e entretenimento é bem adequado. Se você ainda não pode prescindir de programas que não estão em Linux, como o Adobe pacote, ou se você quiser jogar jogos que só estão disponíveis para Windows, você pode instalar o sistema da Microsoft para dupla com Linux ou em um ambiente virtual e para desabilitar o acesso a ele Internet. Os seus dados não serão corrompidos por vírus ou roubado, se a loja-los em uma partição criptografada com Linux.

Popular Ubuntu não é a melhor escolha porque Canonical recentemente tem vindo a cooperar com a Microsoft, no Ubuntu mesmo suspeita a existência de telemetria. Para usuários preocupados com privacidade, você deve usar a comunidade apoiou distribuições: a simples e estável do Debian ou difícil de instalar, mas flexível Arch.

Esqueça telefones celulares

Se você é realmente paranóico, você não usei telemóvel. Em vez disso, você pode comprar um modem USB, conecte-o ao netbook e chamadas via VoIP com AES de criptografia.

Se você não quiser ir tão longe, mas ainda preocupado com a privacidade de seu telefone chamadas, comprar um smartphone com Android e instalar firmware de terceiros open source sobre ele, por exemplo LineageOS (CyanogenMod Ex). Não utilize o telefone nos serviços do Google. Não instale o jogo Google, use o terceiro repositórios, como aberto F-Droid. E instalá-lo em seu telefone Adblock.

privacidade absoluta é inatingível em princípio. Mas as técnicas listadas podem protegê-lo de fraudes de roubo de identidade, a partir de colegas curiosidade sentado com você na mesma mesa, a atenção irritante de comerciantes e Google Microsoft.