6 mitos sobre segurança na Internet, a crença de que poderia ser caro

De Tecnologia / / December 19, 2019

Se você acha que pode cortar o computador só IT-gênio, você está errado.

1. Firewalls proteger a rede totalmente

Firewalls, ou firewalls, tráfego de rede filtro e protege a rede interna de acesso não autorizado. Firewalls podem ser divididos em dois tipos: hardware e software. O roteador em sua casa - o hardware, eo firewall embutido no Windows - software.

Soa como uma presença firewall por si só torna a rede interna segura, mas nem sempre é o caso. Muitos nem sequer atualizar o firmware do roteador. Embora essas atualizações podem incluir correções de segurança, fechando a vulnerabilidade.

Vários anos atrás, um verme chamado a Lua roteadores Linksys estão infectados. Felizmente, o fabricante lançou uma atualização de firmware que não conseguiu parar software malicioso.

protocolo WPS (Wi-Fi Protected Setup) - outra vulnerabilidade conhecida de muitos routers. Até agora, ninguém conseguiu descobrir como eliminá-lo. Fabricantes são aconselhados a simplesmente desabilitar essa opção nas configurações do roteador.

jogada inteligente seria a de verificar a confiabilidade de seu firewall utilizando ShieldsUP GRC. E, você pode comprar um industrial router. Esses roteadores são muito mais caros, mas é mais provável para receber atualizações e não têm WPS ou opções UPnP (conjunto universal de protocolos para a configuração de dispositivos de rede).

5 firewall confiável para proteger o seu computador →

2. Anti-vírus será suficiente

A maioria dos programas antivírus proteger adequadamente o computador contra vírus. No entanto, eles não podem lidar com uma variedade de outros tipos de software malicioso: Trojans, spyware, worms, rootkits, keyloggers, ou vírus extortionists.

No sistema operacional Windows tem built-in protetor para bombear mais muito ultimamente. Mas não seja ingênuo, você ainda precisa de um software antivírus de terceiros.

10 melhores antivírus gratuito →

3. Cortar um PC só pode profissionais

Em filmes e hackers jogos como os gênios malignos que são capazes de realizar centenas de cálculos matemáticos por segundo. Eles geralmente se escondem em tocas subterrâneas ou esconder sob a capa em cafés. Na realidade, as coisas não são tão romântico e fresco.

Seu computador pode rachar e nona série do ao lado. Este Hacker - script kiddies - só precisa de um código e programas escritos por outras pessoas. Um deles é chamado Autosploil e é projetado para detectar e explora automaticamente de vulnerabilidades conhecidas.

4. Senhas - proteção confiável

Senhas permanecer a pedra angular da segurança na Internet. Eles proteger a sua conta contra todos os tipos de ataques. No entanto, devido às grandes empresas erros credenciais de usuários caem em acesso aberto. Devido a isso até criou um problema especial site e extensãoEsse teste não é se utok sua senha na rede.

Para proteger sua conta, criar uma senha forte, e não se esqueça de mudá-lo de vez em quando.

Como criar e lembrar de uma senha segura →

Se você não acreditar em sua força, definir o gerenciador de senhas.

10 dos melhores gerenciadores de senha versão Layfhakera →

Usar a autenticação de dois fatores. Para fazer isso você precisará de um dispositivo adicional, geralmente um smartphone.

Como configurar a autenticação de dois fatores para todas as suas contas →

5. VPN - a chave para o anonimato

VPN ideia é criptografar o tráfego de saída. Como resultado, o usuário pode salvar e proteger a confidencialidade dos dados de ataques de hackers. Mas nem todos tão simples.

Recentemente, a Cisco alertouCisco avisa o World Of Super VPN Dangerous Bug: Aqui é o que faz um bug VPN que afeta o trabalho do popular Adaptive Security Appliance Software. Com esta vulnerabilidade, os hackers podem reiniciar o sistema ou levá-la sobre o controle completo.

ajuda VPN filtragem de desvio sites e dados da proteção quando conectados a um ponto Wi-Fi público.

Mas completamente atividade hide usuário ou para evitar outros tipos de ataques não são susceptíveis de ter sucesso.

Lembre-se que o acesso à informação através da VPN pode ser no caso de vazamentos IP ou DNS. Além disso, os dados VPN podem descriptografar o Govt.

O que é uma VPN →

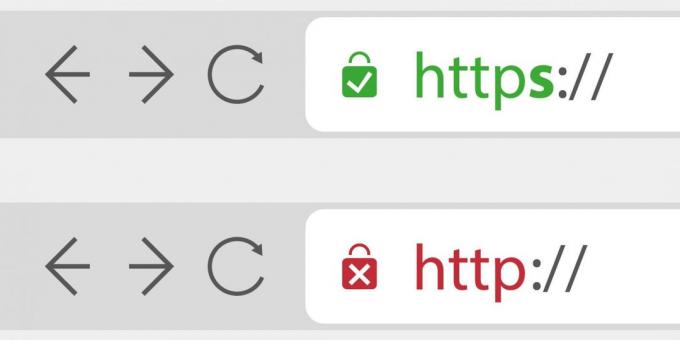

6. HTTPS está sempre protegida

HTTP (Hyper Text Transfer Protocol) - Método de transferência de dados entre a Internet e seu navegador. Sua espécie é HTTPS (Hyper Text Transfer Protocol seguro), através do qual todo o tráfego é criptografado. Normalmente, tal método um é usado por sites de bancos, lojas online e outros locais que precisam de proteção extra.

Mais e mais sites estão se movendo para HTTPS. No entanto, isto não significa que este método é absolutamente seguro. Alguns anos atrás, houve uma vulnerabilidade impasse. Graças a ele, os hackers podem interceptar e visualizar os dados em uma conexão criptografada e, em seguida, modificá-los e realizar ataques man-in-the-middle.

Muitos sites têm contornado com êxito essa vulnerabilidade usando uma chave de criptografia de 2048 bits em vez de 512-bit.

Se você duvidar da segurança, verifique a página web com a ajuda do serviço Anfitrião-tracker.

Hackers sempre uma resposta a outro patch de segurança. Nesta guerra pode ser vencida apenas se assumir a responsabilidade em suas próprias mãos.

Isso não significa que você precisa gastar todo o salário em equipamentos caros. Primeiro, certifique-se de que suas contas são protegidos por uma senha segura, e vale o mais recente firmware do roteador.

veja também

- O que é o roubo de identidade digital e como proteger seus dados na Internet

- Como proteger crianças na Internet

- Como distribuir a internet a partir de um computador via cabo ou Wi-Fi